🌷🍁 博主猫头虎 带您 Go to New World.✨🍁

🦄 博客首页——猫头虎的博客🎐

🐳《面试题大全专栏》 文章图文并茂🦕生动形象🦖简单易学!欢迎大家来踩踩~🌺

🌊 《IDEA开发秘籍专栏》学会IDEA常用操作,工作效率翻倍~💐

🌊 《100天精通Golang(基础入门篇)》学会Golang语言,畅玩云原生,走遍大小厂~💐

🪁🍁 希望本文能够给您带来一定的帮助🌸文章粗浅,敬请批评指正!🍁🐥

文章目录

《实现安全的服务通信:探索如何使用服务网格来确保服务间的安全通信》

🐯摘要

🎉你好,这里是猫头虎博主!在微服务领域,安全的服务间通信始终是一个核心话题。随着攻击手段的不断升级和复杂化,如何确保微服务间的通信安全变得尤为重要。服务网格为我们提供了一种强大的、细粒度的安全通信解决方案。在这篇文章中,我将与大家分享如何利用服务网格实现安全的服务间通信,探索mTLS、授权和身份验证等 。对于关心微服务安全的你,这是一篇必读的技术博客!🚀

🎈引言

在分布式系统中,服务间的通信是不可避免的,而如何确保这些通信的安全性则成为了许多开发者和架构师面临的挑战。服务网格,作为微服务架构的通信层,为我们提供了一系列强大的安全特性,帮助我们构建安全、高效的通信链路。

📜正文

1. 服务网格与安全

服务网格在微服务架构中充当通信的中介,它可以提供流量管理、安全和观测性等功能。

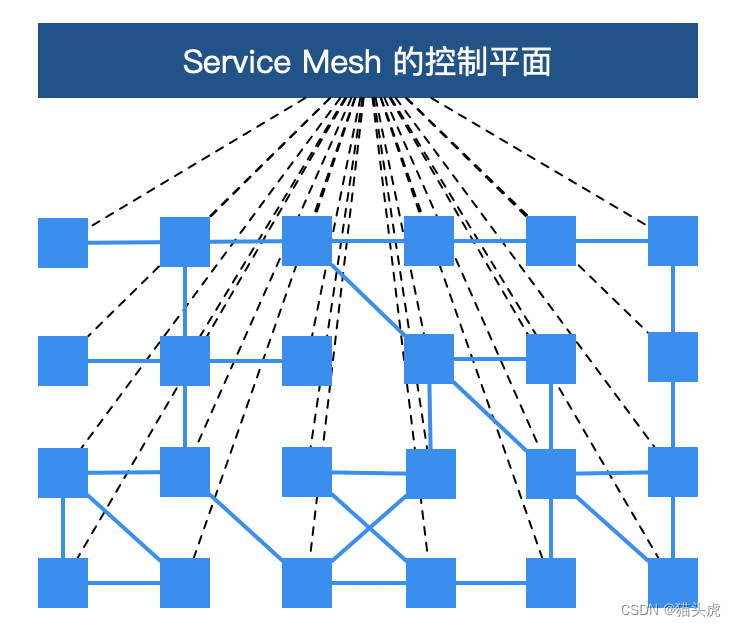

1.1 服务网格的主要组件

- 控制平面:提供策略和配置管理。

- 数据平面:由代理组成,负责流量的转发和策略的实施。

2. 安全通信的核心要素

2.1 mTLS:双向TLS加密

mTLS为服务间的通信提供双向验证和加密,确保通信的机密性和完整性。

apiVersion: networking.istio.io/v1alpha3

kind: DestinationRule

metadata:

name: mtls-for-service

spec:

host: my-service

trafficPolicy:

tls:

mode: ISTIO_MUTUAL

2.2 身份验证

服务网格可以验证请求的来源,确保只有合法的服务可以访问目标服务。

apiVersion: security.istio.io/v1beta1

kind: RequestAuthentication

metadata:

name: authenticate-service

spec:

selector:

matchLabels:

app: my-service

jwtRules:

- issuer: "https://securetoken.google.com"

jwksUri: "https://www.googleapis.com/oauth2/v3/certs"

2.3 授权

除了身份验证,服务网格还可以实施细粒度的访问策略,控制哪些服务可以访问哪些资源。

apiVersion: security.istio.io/v1beta1

kind: AuthorizationPolicy

metadata:

name: service-access-control

spec:

selector:

matchLabels:

app: my-service

rules:

- from:

- source:

principals: ["cluster.local/ns/default/sa/my-service-account"]

to:

- operation:

methods: ["GET"]

3. 性能与安全的平衡

安全性往往会带来性能的损失,但服务网格提供了一系列优化策略,以减少安全措施对性能的影响。

3.1 会话复用

通过会话复用,服务网格可以避免频繁的握手过程,提高通信性能。

3.2 优化的加密算法

服务网格使用最新的加密算法,确保安全性的同时提高加密和解密的效率。

4. 服务网格与其他安全工具的集成

服务网格可以与其他安全工具和平台集成,提供更全面的安全解决方案。

🌈总结

服务网格为微服务架构提供了一种强大的安全通信解决方案。通过mTLS、身份验证和授权,我们可以确保服务间的通信既安全又高效。随着技术的发展,服务网格在安全领域的作用将进一步加强,为开发者和企业提供更强大的支持。

📚参考资料

- Istio官方文档

- 《微服务安全实践》

- 《服务网格:深入微服务新模式》

感谢各位的阅读,我是猫头虎博主,下次再见!🐯👋🎉

原创声明

======= ·

- 原创作者: 猫头虎

作者wx: [ libin9iOak ]

| 学习 | 复习 |

|---|---|

| ✔ |

本文为原创文章,版权归作者所有。未经许可,禁止转载、复制或引用。

作者保证信息真实可靠,但不对准确性和完整性承担责任。

未经许可,禁止商业用途。

如有疑问或建议,请联系作者。

感谢您的支持与尊重。

点击

下方名片,加入IT技术核心学习团队。一起探索科技的未来,共同成长。